В эпоху цифровой трансформации информационная безопасность становится критически важной для организаций. С ростом сложности IT-инфраструктур и увеличением числа кибератак, автоматизация процессов аудита безопасности превращается в необходимость. Особенно актуальными становятся задачи автоматизации обхода систем защиты веб-приложений (WAF) и подбора уязвимостей. Эти процессы требуют не только высокой точности, но и скорости, чтобы успевать за постоянно эволюционирующими угрозами.

WAF (Web Application Firewall) — это важный инструмент защиты веб-приложений от атак, таких как SQL-инъекции, XSS и других вредоносных запросов. Однако современные WAF не являются непроницаемыми. Злоумышленники используют различные методы обхода, такие как энкодинг полезной нагрузки, разделение запросов, использование нестандартных HTTP-методов и даже временные задержки для обхода систем защиты. Эти методы требуют глубоких знаний и ручной настройки, что делает процесс трудоемким и дорогостоящим.

Подбор и эксплуатация уязвимостей — еще одна важная часть аудита безопасности. Современные инструменты сканирования уязвимостей часто зависят от статических баз данных, таких как CVE, что ограничивает их эффективность. Кроме того, многие эксплойты требуют ручной доработки для успешной эксплуатации, что увеличивает время и затраты на проведение тестирования.

Здесь на помощь приходят технологии искусственного интеллекта (ИИ). Машинное обучение позволяет автоматизировать процесс анализа поведения WAF, адаптации запросов и генерации эксплойтов. Это не только ускоряет процесс, но и повышает точность обнаружения уязвимостей, особенно в уникальных конфигурациях систем.

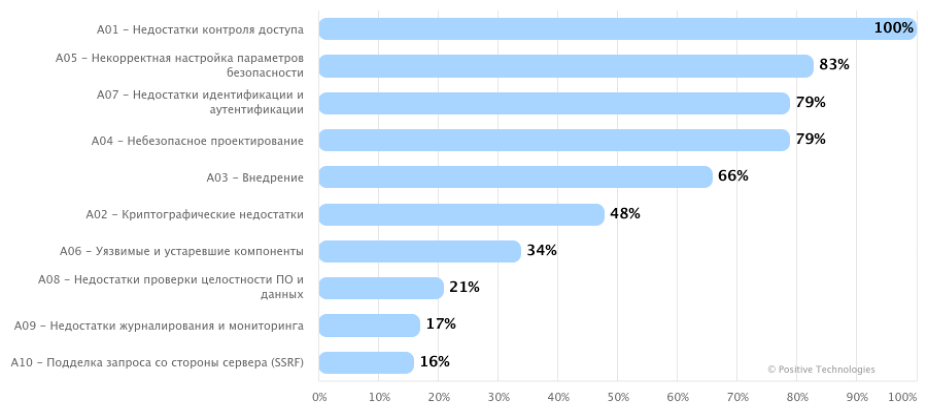

Категории OWASP Top 10

Разработка системы автоматизации аудита безопасности

Мы, компания Alpha Systems, поставили перед собой задачу разработать и протестировать прототип комплексной системы автоматизированного сканирования информационных активов на предмет наличия уязвимостей. Основное внимание уделяется автоматизации обхода WAF и подбора эксплойтов с использованием нейронных сетей и баз знаний. Это позволит не только ускорить процесс аудита, но и повысить его точность, минимизируя риски, связанные с человеческим фактором.

Что у нас получилось?

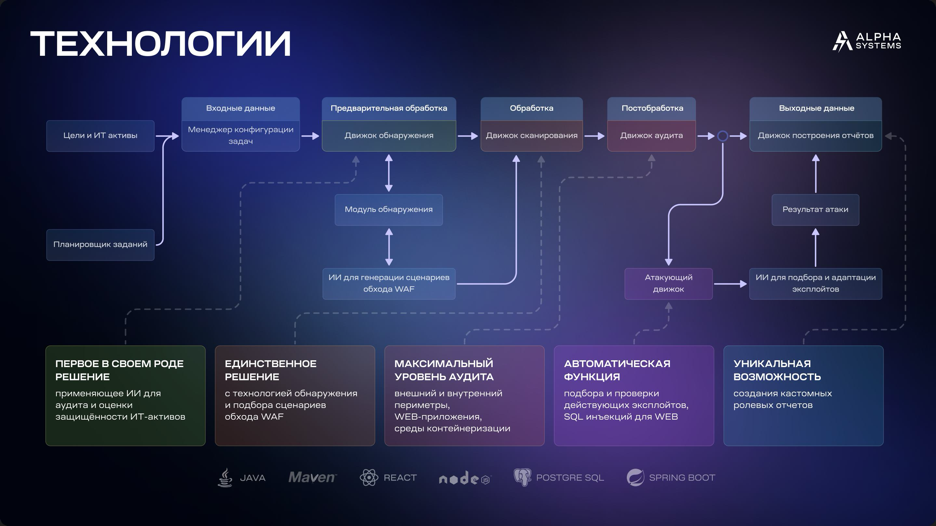

Для решения задачи автоматизации аудита информационной безопасности была разработана комплексная система, которая включает в себя несколько ключевых модулей. Основное внимание уделено автоматизации обхода WAF и подбора уязвимостей с использованием технологий искусственного интеллекта.

Принцип работы AlphaSense

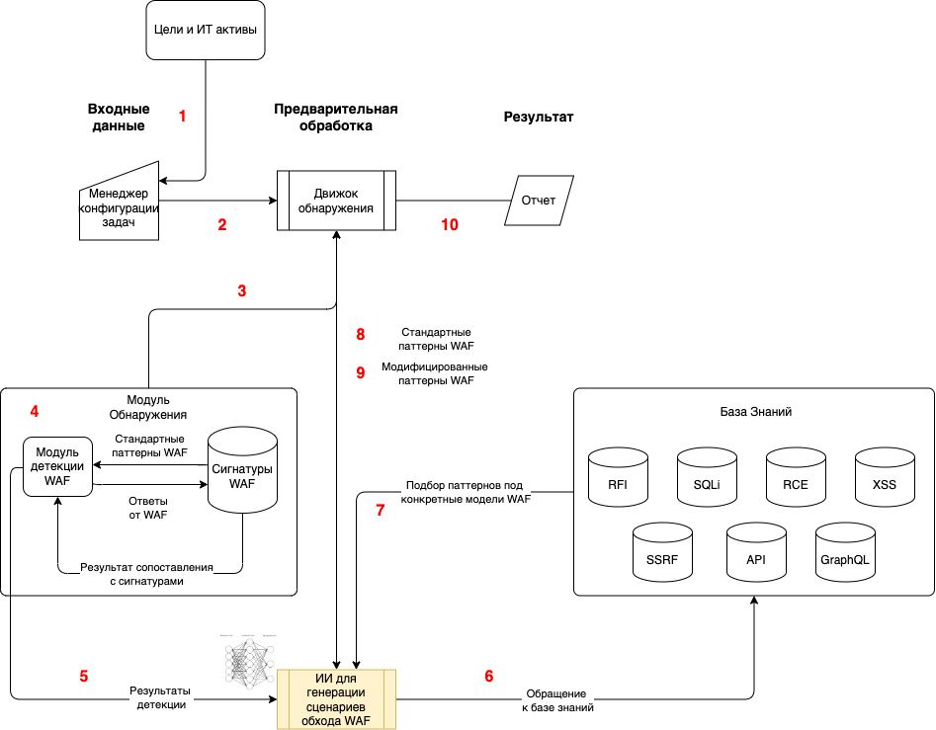

1. Алгоритм обхода WAF

Первым шагом стал анализ существующих методов обхода WAF. Были выделены наиболее эффективные подходы, такие как энкодинг полезной нагрузки, использование IP-адресов вместо доменных имен, разделение запросов и обфускация. На основе этих методов был разработан алгоритм, который состоит из следующих этапов:

1. Входные данные: Определяются цели и активы для сканирования.

2. Менеджер конфигурации задач: Управляет процессом проверки, передавая данные в движок обнаружения.

3. Движок обнаружения: Запускает модуль обнаружения, который анализирует активы на наличие уязвимостей.

4. Детекция паттернов WAF: Модуль отправляет стандартные сигнатуры в WAF и сравнивает результаты с эталонными данными.

5. Нейросеть для генерации сценариев обхода: На основе полученных данных нейросеть генерирует сценарии обхода WAF или корректирует текущий процесс тестирования.

6. Обращение к базе знаний: Система использует базу данных, содержащую информацию о различных паттернах тестирования WAF.

7. Подбор паттернов: Нейросеть тестирует стандартные паттерны и создает модифицированные, если стандартные не сработали.

8. Результат: Формируется отчет о потенциальных уязвимостях или успешности обхода WAF.

Алгоритм обхода межсетевых экранов для веб-приложений

Этот алгоритм позволяет автоматизировать процесс обхода WAF, минимизируя необходимость ручного вмешательства и повышая точность тестирования.

2. Алгоритм подбора и эксплуатации уязвимостей

Вторым ключевым элементом системы стал алгоритм подбора и эксплуатации уязвимостей. Он включает следующие этапы:

1. Входные данные: Определяются цели и активы для сканирования.

2. Менеджер конфигурации задач: Управляет процессом проверки, передавая данные в движок обнаружения.

3. Движок обнаружения: Запускает движок сканирования для обнаружения уязвимостей.

4. Детекция уязвимостей: Используя базу данных уязвимостей и сетевых тестов, система выявляет потенциальные слабые места.

5. Подбор эксплойтов: Движок аудита подбирает эксплойты для найденных уязвимостей и пытается их запустить.

6. Модификация эксплойтов: Если эксплойт не сработал, нейросеть модифицирует его, используя базу знаний.

7. Повторный запуск: Модифицированный эксплойт запускается снова.

8. Результат: Формируется отчет о найденных уязвимостях и успешности их эксплуатации.

Этот алгоритм позволяет не только автоматически находить уязвимости, но и адаптировать эксплойты для их успешной эксплуатации, что значительно повышает эффективность тестирования.

3. Интеграция с искусственным интеллектом

Одним из ключевых преимуществ разработанной системы является использование нейронных сетей для генерации и модификации эксплойтов. Нейросеть анализирует поведение WAF и адаптирует запросы в реальном времени, что позволяет обходить защитные механизмы. Кроме того, нейросеть использует базу знаний для модификации эксплойтов, что делает их менее заметными для систем защиты.

Например, если стандартный эксплойт не сработал, нейросеть может изменить его структуру, добавив временные задержки или заменив доменные имена на IP-адреса. Это позволяет повысить вероятность успешной эксплуатации уязвимости.

4. Тестирование и результаты

Разработанная система была протестирована в реальных условиях на нескольких компаниях. Тестирование показало, что система способна эффективно обходить WAF и находить уязвимости, которые ранее оставались незамеченными. Например, в одном из тестов система успешно обошла защиту WAF, используя модифицированные запросы, и обнаружила уязвимость, которая позволяла получить доступ к конфиденциальным данным.

Кроме того, система продемонстрировала высокую скорость работы. В среднем, процесс сканирования и подбора эксплойтов занимал менее часа, что значительно быстрее, чем при использовании традиционных методов.

Роль искусственного интеллекта в поиске уязвимостей

Искусственный интеллект (ИИ) стал ключевым элементом в разработке современных систем информационной безопасности. Его применение в поиске уязвимостей и обходе защитных механизмов, таких как WAF, открывает новые горизонты для автоматизации и повышения эффективности процессов аудита.

Автоматизация анализа данных

Одной из главных проблем в области кибербезопасности является обработка огромного объема данных. Логи, сетевой трафик, результаты сканирования — все это требует тщательного анализа, который занимает много времени. ИИ способен автоматизировать этот процесс, анализируя данные в реальном времени и выделяя только те события, которые действительно представляют угрозу. Например, нейронные сети могут анализировать сетевой трафик и выявлять аномалии, которые могут указывать на попытки взлома или утечку данных.

Адаптивность к новым угрозам

Традиционные системы защиты, такие как WAF, часто полагаются на статические правила и сигнатуры, которые легко обойти с помощью новых методов атак. ИИ, напротив, способен обучаться на основе новых данных и адаптироваться к изменяющимся угрозам. Например, если злоумышленники начинают использовать новый метод обхода WAF, нейронная сеть может быстро проанализировать этот метод и предложить способы защиты. Это делает ИИ более эффективным в борьбе с неизвестными уязвимостями.

Генерация и модификация эксплойтов

Одной из самых сложных задач в области пентестинга является подбор и модификация эксплойтов для успешной эксплуатации уязвимостей. ИИ может автоматически генерировать эксплойты на основе данных о целевой системе и модифицировать их в случае неудачи. Например, если стандартный эксплойт не сработал, нейросеть может изменить его структуру, добавив временные задержки или заменив доменные имена на IP-адреса. Это значительно повышает вероятность успешной эксплуатации уязвимости.

Анализ поведения WAF

ИИ способен анализировать поведение WAF и адаптировать запросы в реальном времени. Например, если WAF блокирует определенные типы запросов, нейронная сеть может изменить структуру запроса, чтобы обойти защиту. Это позволяет автоматизировать процесс обхода WAF, минимизируя необходимость ручного вмешательства.

Предсказание атак

ИИ может не только обнаруживать существующие уязвимости, но и предсказывать возможные атаки на основе анализа исторических данных. Например, если система обнаруживает, что злоумышленники часто используют определенные методы атак для конкретных типов уязвимостей, она может предупредить администраторов о возможной атаке и предложить меры по ее предотвращению.

Снижение человеческого фактора

Человеческий фактор остается одной из главных причин уязвимостей в системах безопасности. Ошибки в настройке, пропущенные обновления или неправильная интерпретация данных могут привести к серьезным последствиям. ИИ минимизирует влияние человеческого фактора, автоматизируя процессы анализа и принятия решений. Это позволяет снизить вероятность ошибок и повысить общий уровень безопасности.

Экономия времени и ресурсов

Использование ИИ позволяет значительно сократить время на проведение аудита безопасности. Например, традиционные методы сканирования уязвимостей могут занимать дни или даже недели, в то время как ИИ способен выполнить эту задачу за считанные часы. Это не только ускоряет процесс, но и снижает затраты на проведение тестирования.

Зачем это нужно и кому может помочь?

Разработка и внедрение автоматизированных систем для поиска уязвимостей и обхода защитных механизмов, таких как WAF, — это не просто технологический прорыв, а необходимость в условиях растущих киберугроз.

1. Кому это нужно?

· Крупные корпорации: Компании с разветвленной IT-инфраструктурой, такие как банки, телекоммуникационные компании и ритейлеры, ежедневно сталкиваются с тысячами попыток взлома. Автоматизированные системы позволяют им оперативно выявлять уязвимости и предотвращать атаки, минимизируя риски утечки данных и финансовых потерь.

· Государственные организации: Государственные структуры, такие как министерства, ведомства и муниципальные учреждения, хранят огромные объемы конфиденциальной информации. Автоматизация аудита безопасности помогает им защитить данные от киберпреступников и предотвратить возможные скандалы, связанные с утечками.

· Средний и малый бизнес: Малые и средние предприятия часто не имеют достаточных ресурсов для содержания штата специалистов по кибербезопасности. Автоматизированные системы позволяют им проводить аудит безопасности без значительных затрат, защищая свои данные и репутацию.

· Разработчики программного обеспечения: Компании, занимающиеся разработкой ПО, могут использовать такие системы для тестирования своих продуктов на этапе разработки. Это позволяет выявлять уязвимости до выпуска продукта на рынок, что снижает риски негативных последствий.

· Провайдеры облачных услуг: Облачные платформы, такие как AWS, Azure и Google Cloud, нуждаются в надежных инструментах для защиты данных своих клиентов. Автоматизированные системы позволяют им оперативно выявлять и устранять уязвимости, обеспечивая высокий уровень безопасности.

2. Зачем это нужно?

· Снижение рисков утечки данных: Утечка конфиденциальной информации может привести к серьезным финансовым и репутационным потерям. Автоматизированные системы позволяют выявлять уязвимости до того, как они будут использованы злоумышленниками.

· Экономия времени и ресурсов: Ручной аудит безопасности требует значительных временных и финансовых затрат. Автоматизация процессов позволяет сократить время на проведение тестирования и снизить затраты на содержание специалистов.

· Повышение точности обнаружения уязвимостей: Человеческий фактор часто приводит к ошибкам в процессе анализа данных. Искусственный интеллект минимизирует такие ошибки, повышая точность обнаружения уязвимостей.

· Адаптация к новым угрозам: Киберугрозы постоянно эволюционируют, и традиционные методы защиты часто не справляются с новыми методами атак. Автоматизированные системы на основе ИИ способны адаптироваться к изменяющимся угрозам, обеспечивая высокий уровень защиты.

· Соблюдение нормативных требований: Многие отрасли, такие как финансы и здравоохранение, обязаны соблюдать строгие требования по защите данных (например, GDPR, HIPAA). Автоматизированные системы помогают компаниям соответствовать этим требованиям, избегая штрафов и санкций.

· Упрощение процессов аудита: Проведение аудита безопасности вручную требует значительных усилий и знаний. Автоматизированные системы упрощают этот процесс, делая его доступным даже для компаний с ограниченными ресурсами.

3. Примеры применения

· Банковский сектор: Банки ежедневно обрабатывают миллионы транзакций и хранят конфиденциальные данные клиентов. Автоматизированные системы позволяют им оперативно выявлять уязвимости в своих системах и предотвращать атаки, такие как фишинг или DDoS.

· Электронная коммерция: Интернет-магазины и платформы электронной коммерции часто становятся мишенью для хакеров. Автоматизированные системы помогают им защитить данные клиентов и предотвратить финансовые потери.

· Здравоохранение: Медицинские учреждения хранят огромные объемы конфиденциальной информации, такой как истории болезней и данные пациентов. Автоматизированные системы позволяют им защитить эти данные от утечек и кибератак.

· Образовательные учреждения: Университеты и школы также сталкиваются с угрозами кибербезопасности. Автоматизированные системы помогают им защитить данные студентов и преподавателей, а также предотвратить атаки на свои системы.

Заключение

В условиях растущих киберугроз и усложнения IT-инфраструктур автоматизация процессов аудита информационной безопасности становится не просто полезной, а необходимой. Разработанная система, основанная на искусственном интеллекте, предлагает эффективное решение для автоматизации обхода WAF и поиска уязвимостей, что позволяет значительно повысить уровень защиты данных и снизить риски кибератак.

Итоги разработки

· Разработан алгоритм обхода WAF, который использует нейронные сети для анализа поведения защитных механизмов и адаптации запросов в реальном времени.

· Создан алгоритм подбора и эксплуатации уязвимостей, который автоматически генерирует и модифицирует эксплойты, повышая вероятность успешной эксплуатации.

· Проведено тестирование системы в реальных условиях, которое подтвердило ее эффективность в обнаружении уязвимостей и обходе защитных механизмов.

Преимущества системы

· Автоматизация рутинных задач: Система позволяет автоматизировать процессы анализа данных, поиска уязвимостей и подбора эксплойтов, что значительно сокращает время на проведение аудита.

· Адаптивность к новым угрозам: Использование ИИ позволяет системе адаптироваться к изменяющимся угрозам, что делает ее более эффективной в борьбе с неизвестными уязвимостями.

· Снижение человеческого фактора: Автоматизация процессов минимизирует влияние человеческого фактора, снижая вероятность ошибок и повышая точность обнаружения уязвимостей.

· Экономия времени и ресурсов: Система позволяет значительно сократить время на проведение тестирования и снизить затраты на содержание специалистов.

Перспективы развития

Разработка и внедрение таких систем открывают новые возможности для повышения уровня информационной безопасности. В будущем можно ожидать дальнейшего развития технологий ИИ, которые позволят еще больше автоматизировать процессы аудита и повысить точность обнаружения уязвимостей. Например, интеграция с облачными платформами и использование больших данных для анализа угроз могут стать следующими шагами в развитии таких систем.

Разработанная система будет полезна для широкого круга организаций, включая крупные корпорации, государственные учреждения, средний и малый бизнес, а также разработчиков программного обеспечения. Она позволяет не только повысить уровень защиты данных, но и снизить затраты на проведение аудита, что делает ее доступной для компаний с разным уровнем ресурсов.

Информационная безопасность — это не просто техническая задача, а стратегическая необходимость для любого бизнеса. Автоматизация процессов аудита с использованием искусственного интеллекта позволяет не только повысить уровень защиты, но и адаптироваться к новым угрозам, которые появляются с каждым днем. Разработанная система — это шаг в будущее, где безопасность данных становится неотъемлемой частью успешного бизнеса.

Таким образом, внедрение автоматизированных систем для поиска уязвимостей и обхода защитных механизмов — это не просто технологический прорыв, а необходимость в условиях современного цифрового мира. Они позволяют компаниям сосредоточиться на своем основном бизнесе, не беспокоясь о киберугрозах, и обеспечивают высокий уровень защиты данных, что является ключевым фактором успеха в любой отрасли.